WARP10 - Windows 7 na tanich komputerach?

1 grudnia 2008, 17:24Jak donosi serwis ITnews, przyszły system operacyjny Microsoftu - Windows 7 - ma zawierać interesujący mechanizm, umożliwiający uruchomienie go na komputerach wyposażonych w mało wydajne rdzenie graficzne. Ten mechanizm to Windows Advanced Rasterization Platform 10 (WARP10).

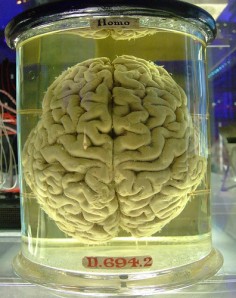

Od zapalenia do schizofrenii

3 listopada 2008, 01:16Patologiczne zmiany w strukturze i fizjologii mózgu mogą znacznie wyprzedzać zaostrzenie schizofrenii - twierdzą badacze. Ich zdaniem, rodzi to nadzieję na znaczną poprawę jakości leczenia choroby.

Warzywa i owoce wzmacniają leczenie?

27 października 2008, 23:45Apigenina, związek występujący powszechnie w owocach i warzywach, znacznie zwiększa podatność komórek nowotworowych na chemioterapię. Czy włączenie tego związku do diety pozwoli na poprawę skuteczności leczenia?

Tajemnicza firma Billa Gatesa

24 października 2008, 10:34W Sieci pojawiły się informacje, że Bill Gates założył nową firmę. Jako pierwszy do takich danych dotarł Todd Bishop, który doniósł o tym w serwisie TechFlash.

IBM wycofa się z ISO?

24 września 2008, 10:45IBM grozi wycofaniem się z prac Międzynarodowej Organizacji Normalizacyjnej (ISO). Działania Błękitnego Giganta mają związek z kontrowersjami wokół głosowania nad OOXML.

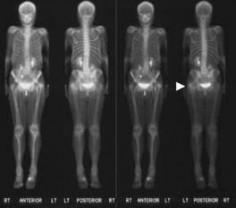

Będą wykrywali taniej?

11 września 2008, 23:01Czy diagnostyka nowotworów stanie się tańsza i bardziej dostepna? Technologia opracowana na Uniwersytecie Technologicznym w holenderskim mieście Delft pozwala wierzyć, że jest to możliwe.

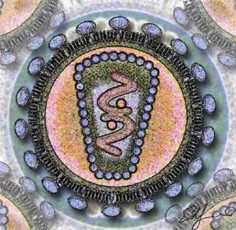

Włamanie po rusztowaniu

8 września 2008, 23:52Wirus HIV nie przestaje zaskakiwać. Najnowsze badania pokazują kolejny mechanizm umożliwiający jego wnikanie do komórek i ich niszczenie. Informację o odkryciu publikuje czasopismo Cell.

Łoś czy łosoś?

3 września 2008, 00:02Większość z nas kojarzy wilki z drapieżnikami ścigającymi ssaki kopytne, takie jak sarny czy jelenie. Okazuje się jednak, że w niektórych sytuacjach zwierzęta te najwyraźniej wolą polować na ryby.

Zaraźliwy taniec

14 sierpnia 2008, 07:11Lipiec 1518 roku – pani Troffea pojawia się na wąskiej uliczce Strasburga i zaczyna tańczyć jak opętana. Umiera z wyczerpania po 4-6 dniach. Przed końcem tygodnia dołączają do niej 34 inne osoby. Początek sierpnia – wije się już 400 obywateli alzackiego miasta, którzy są dziesiątkowani przez udary i zawały serca. Władze nie mogą sobie poradzić z epidemią tańca. Rok 2008 - po 490 latach historyk John Waller proponuje zadowalające wyjaśnienie tego zjawiska.

Starzeją się w dwa tygodnie - teraz wiemy dlaczego

25 lipca 2008, 13:07Naukowcy od dawna wiedzą, że czynniki środowiskowe i niszczenie komórek wpływają na długość życia wielu organizmów, w tym ludzi. Stuard Kim z Uniwersytetu Stanforda zauważył jednak, że zmiany takie nie mają wpływu na długość życia nicieni należących do gatunku Caenorhabditis elegans i nie wywołują zmiany ekspresji (aktywności) genów odpowiedzialnych za starzenie się.